Libro: La crittografia da Cesare ai quanti - Web Agency Napoli - Cyber security - sicurezza informatica - SEO - posizionamento motori di ricerca - crittografia - SSL - cloud service - ecommerce - commercio elettronico - SOAP REST services

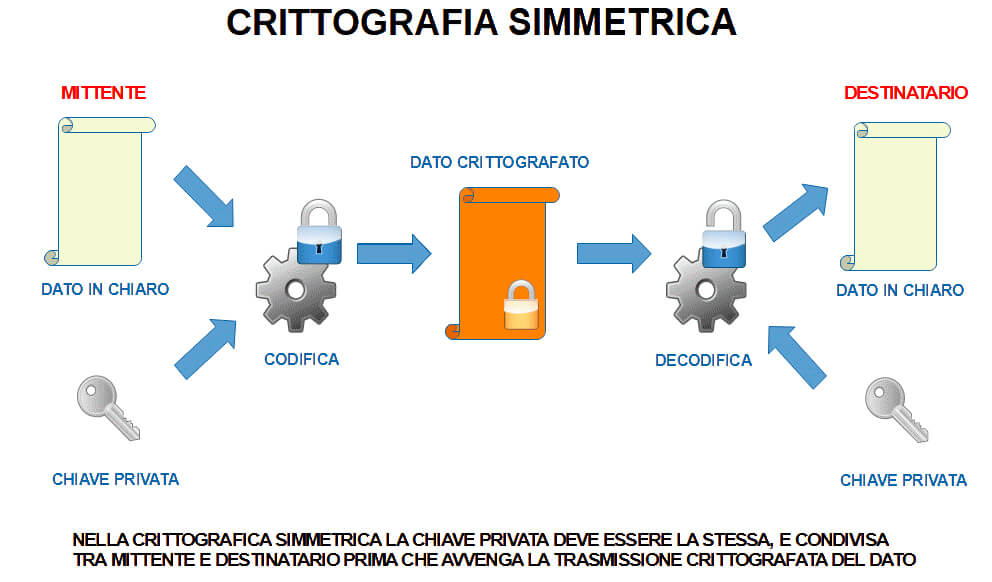

Certificati digitali e sicurezza delle comunicazioni online: basi di crittografia - Cyber Security 360

La crittografia, tra cypherpunk e malware di Stato: rischi, paradossi e possibili soluzioni - Agenda Digitale

Crittografia omomorfica e quantistica: cosa sono e perché sono il futuro della sicurezza digitale - Cyber Security 360

Crittografia quantistica: cos'è e come usarla per garantire massima protezione ai dati sensibili - Cyber Security 360

Amazon.it: Crittografia. Ediz. Mylab. Con aggiornamento online - Stallings, William, De Paola, Alessandra, Lo Re, Giuseppe - Libri